Bon... récemment Mozilla s'est un peu pris les pieds dans le tapis, a laissé un certificat expiré, ce qui a causé la désactivation de TOUTES les extensions. Faire des erreurs, ça arrive à tout le monde. Ils ont fait ce qu'il faut: Communiquer dessus et résoudre le problème.

Mais il y a quand même tout un tas de choses qui ne vont pas dans ce qui est arrivé.

Je vais être franc: Je hais cordialement les logiciels qui ne sont pas capables de fonctionner en autonomie et qui s'écroulent dès qu'il ne peuvent plus parler à papa-maman. Comme Chrome, par exemple, qui CESSE DE FONCTIONNER dès que vous bloquez tous les domaines appartenant Google. C'est de l'informatique DE MERDE.

Firefox prend la même voix. L'exemple des extensions est assez parlant.

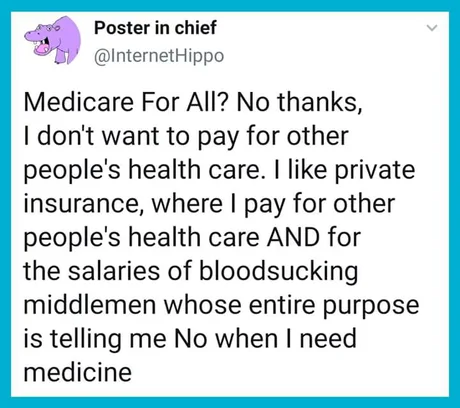

Un problème de certificat lié à leur Appstore ne devrait pas impacter et désactiver les extensions déjà installées. Il y a là un énorme problème de conception.

Imaginez si Linux fonctionnait de la même manière ? Le certificat du dépôt expire, et tous les paquets sont invalidés et votre OS cesse de fonctionner ? Impensable. Personne ne voudrait de ça.

On va ma dire que c'est pour notre sécurité. Le problème, c'est que Mozilla commence à faire comme Google : Faire les choix à la place de l'utilisateur "pour son bien", non seulement en ne lui proposant pas de choisir, mais en allant jusqu'à rendre la désactivation de l'option IMPOSSIBLE.

À partir de quand c'est une bonne idée ? Comme on peut considérer ça comme respectueux de l'utilisateur ?

Et la liste commence à s'allonger : Liaison à un service GAFAMesque activé par défaut (Pocket), requêtes vers Google dès que vous lancez Firefox (coucou Safebrowsing), préfetch HTTP et DNS activé par défaut, télémétrie activée par défaut...

Ah oui, la télémétrie, on en reparle ? Activée par défaut, cela permet à Mozilla D'INSTALLER SILENCIEUSEMENT DES CHOSES À DISTANCE. Si vous n'avez rien spécifié, Mozilla peut décider de vous enrôler dans des "expériences". C'est tout bonnement inacceptable pour un organisme qui prétend défendre notre vie privée.

Actuellement, quand j'installe Firefox, je fais comme pour une fraîche installation de Windows: Commencer par changer tout un tas de paramètres et bidouiller pour désactiver plein d'options. C'est triste.

On va me dire: « Mais c'est pour la sécurité ! ». Ce que fait Google actuellement (verrouillage massif d'Android, y compris une partie d'adb dans Android 9) part de la même intention : Protéger l'utilisateur. Au final, on sait très bien que ce verrouillage ne sera pas au bénéfice de l'utilisateur.

Vous êtes prêts à troquer votre liberté contre un peu plus de sécurité ?

Je reformule ma question : Êtes vous prêt à troquer votre liberté contre l'économie d'apprendre un minimum de notions de sécurité ?

C'est une question rhétorique : Les GAFAM ont déjà choisi pour vous. Ça sera pour votre "sécurité". Et tant pis pour votre liberté (dans Android, vous ne pouvez même plus récupérer la clé qui sert à chiffrer vos propres données dans le téléphone. Vous ne pourrez donc pas récupérer les données de votre carte MicroSD si votre téléphone est mort).

Et ça me fait vraiment chier de voir que Mozilla prend la même voie.

Pourtant, je vais continuer à utiliser Firefox, parce que c'est le seul navigateur à ne pas être à but commercial. fatigue